مایکروسافت: مهاجمان ایرانی از Log4Shell برای هدف قرار دادن سازمانها در اسرائیل استفاده میکنند – تی ام گیم

مایکروسافت: مهاجمان ایرانی از Log4Shell برای هدف قرار دادن سازمانها در اسرائیل استفاده میکنند – تی ام گیم

به گزارش تی ام گیم و به نقل از زددینت، مرکز شناسایی تهدیدات مایکروسافت (MSTIC) (که یک تیم ردیابی تهدیدات ملت-دولتی در شرکت مایکروسافت است) با «اطمینان بالا» ارزیابی کرده است که این کمپین با وزارت اطلاعات و امنیت ایران (MOIS) مرتبط است. «فرماندهی سایبری آمریکا» این گروه را به عنوان MuddyWater ردیابی کرده است، که به ارزیابی این نهاد یک «عنصر تابع» MOIS است.

همزمان با مذاکرات اتمی میان ایران و قدرتهای جهان، هدف قرار دادن اپهای SysAid رویکردی جدید برای مرکوری است، که در گذشته از نقیصههای اجرائی کد Log4Shell در اپهای VMware برای انجام حملات استفاده کرده بود.

SysAid یک شرکت مدیریت خدمات آیتی است که در اسرائیل تاسیس شده است. این شرکت، در ماه ژانویه، پچهای Log4j را برای محصولات ابری و درجای خود اندکی پس از آن منتشر کرد که بنیاد نرمافزاری آپاچی، در 9 دسامبر، باگهایی را در کتابخانه اپ Log4J Java افشا کرده بود.

در هشدار مایکروسافت آمده است: «در هفتههای اخیر، مرکز تشخیص تهدیدات مایکروسافت (MSTIC) و تیم تحقیقاتی دیفندر Microsoft 365 تشخیص دادند که گروه هکری MERCURY مستقر در ایران به بهرهبرداری از آسیبپذیریهای Log4j 2 در اپلیکیشنهای SysAid علیه برخی سازمانهای مستقر در اسرائیل پرداخته است».

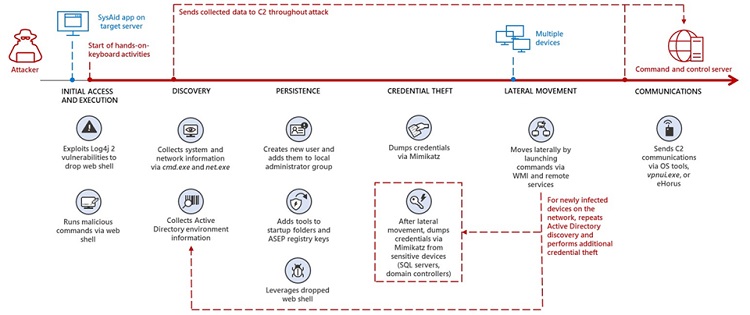

مایکروسافت توضیح داد که: «مرکوری، پس از دسترسی پیدا کردن، خود را جاافتاده میکند، دادههای احراز هویتی را استخراج مینماید، و برای حمله دستیابی به کیبورد (hands-on-keyboard) با استفاده از انواع ابزارهای هک سفارشی و شناختهشده به بخشهای مختلف سازمان هدف، و همچنین ابزارهای سیستم عامل، حرکت میکند».

این گروه وبشلها را قرار میدهد و از آنها برای اجرای فرمانهای مرتبط با شناسایی، حرکت جانبی و تداوم استفاده میکند. همنین از ابزار منبعباز تست قلم Mimikatz برای سرقت دادههای احرازهویت و همچنین سرقت دادههای احرازهویت در سرورهای SQL به منظور ربودن حسابهای سرویس دارای ترجیح بالا استفاده مینماید.

مایکروسافت علاوه بر توصیه به گروههای امنیتی در سراسر جهان برای مرور سیستمهایشان، پیشنهاد کرده است که احرازهویت چندمرحلهای (MFA) را فعال کنند.